Rimani conforme a NIS2. Senza i documenti

.svg)

alla tua azienda!

01. Due diligence automatizzata dei fornitori

Valutazioni basate sull'intelligenza artificiale con promemoria, punteggio automatico e caricamento delle prove.

Modelli predefiniti e modificabili: Basato su framework allineati a ISO, NIST e NIS2.

Punteggio automatico e segnalazione del rischio: Assegna priorità ai fornitori in base alle lacune di conformità e all'impatto sul business.

Raccolta delle prove e controllo delle versioni: Richiedi, monitora e archivia certificazioni e documenti a livello centralizzato.

.svg)

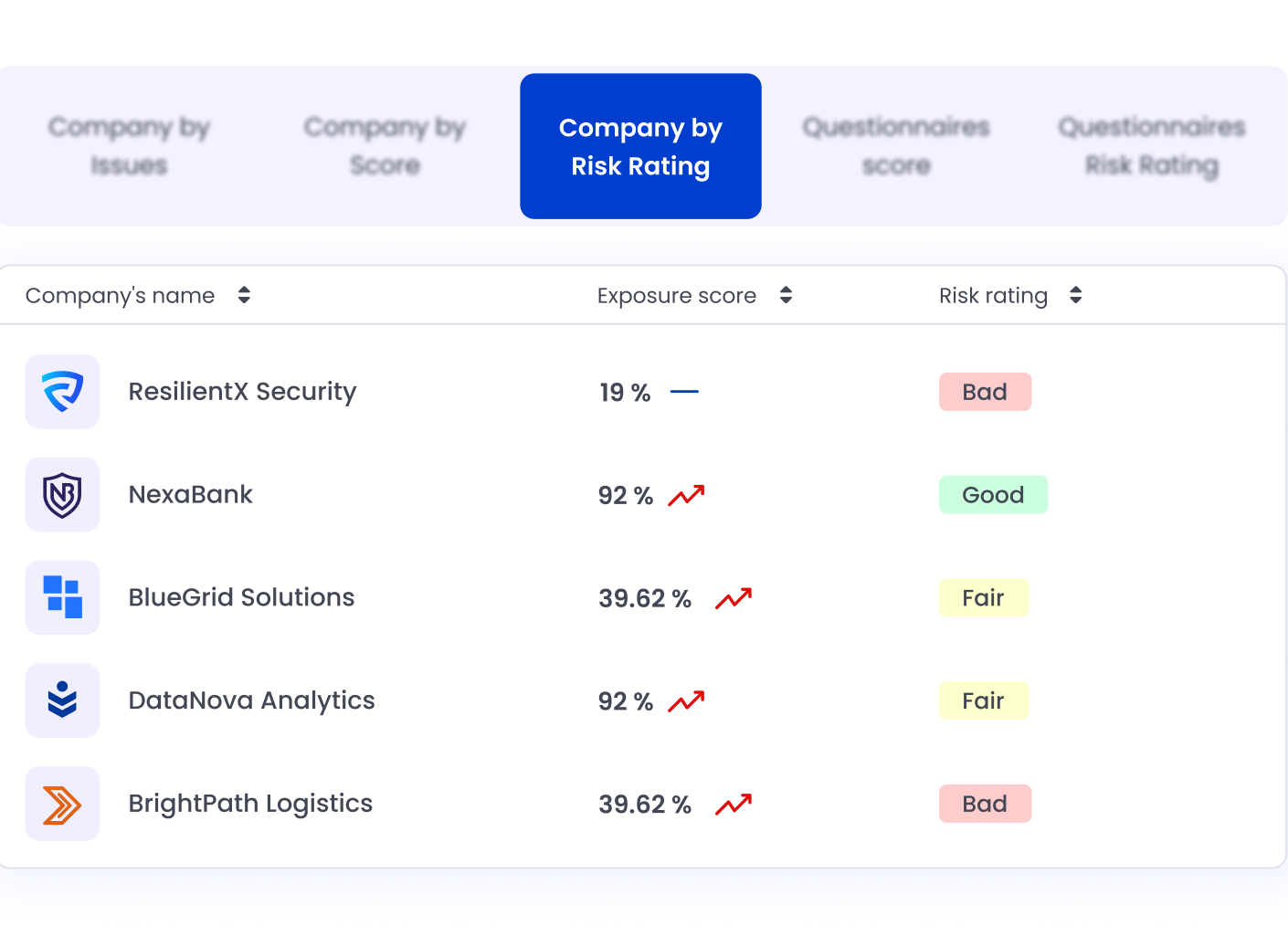

02. Monitoraggio dei rischi da terze

Visibilità in tempo reale sulla posizione dei fornitori e sui cambiamenti della superficie di attacco.

Punteggio continuo della postura: Monitora la presenza di nuove vulnerabilità o fughe di credenziali tra i fornitori.

Tracciamento della superficie di attacco: Rileva le risorse esposte, lo shadow IT e i sistemi privi di patch.

Regole di escalation basate sul rischio: Attiva rivalutazioni o avvisi in base alle soglie di rischio.

03. Rapporti sulla conformità pronti per l'audit

Dashboard esportabili mappati ai principali articoli NIS2.

Esportazioni di audit con un clic: Genera report in linea con i requisiti di prova NIS2.

Registri completi delle attività: Ogni interazione, valutazione e follow-up viene registrata per la tracciabilità.

Mappato secondo il regolamento: Ogni uscita è chiaramente in linea con i controlli e gli articoli NIS2 pertinenti.

01. Due diligence automatizzata dei fornitori

Valutazioni basate sull'intelligenza artificiale con promemoria, punteggio automatico e caricamento delle prove.

Modelli predefiniti e modificabili: Basato su framework allineati a ISO, NIST e NIS2.

Punteggio automatico e segnalazione del rischio: Assegna priorità ai fornitori in base alle lacune di conformità e all'impatto sul business.

Raccolta delle prove e controllo delle versioni: Richiedi, monitora e archivia certificazioni e documenti a livello centralizzato.

02. Monitoraggio dei rischi da terze

Visibilità in tempo reale sulla posizione dei fornitori e sui cambiamenti della superficie di attacco.

Punteggio continuo della postura: Monitora la presenza di nuove vulnerabilità o fughe di credenziali tra i fornitori.

Tracciamento della superficie di attacco: Rileva le risorse esposte, lo shadow IT e i sistemi privi di patch.

Regole di escalation basate sul rischio: Attiva rivalutazioni o avvisi in base alle soglie di rischio.

03. Rapporti sulla conformità pronti per l'audit

Dashboard esportabili mappati ai principali articoli NIS2.

Esportazioni di audit con un clic: Genera report in linea con i requisiti di prova NIS2.

Registri completi delle attività: Ogni interazione, valutazione e follow-up viene registrata per la tracciabilità.

Mappato secondo il regolamento: Ogni uscita è chiaramente in linea con i controlli e gli articoli NIS2 pertinenti.

»La conformità alla normativa NIS2 richiedeva settimane, ora bastano pochi minuti. ResilientX Security ci offre tutto in un unico posto.»

Responsabile del rischio e della conformità, fornitore di telecomunicazioni

Pronti a vedere di persona?

Prova tu stesso tutte le funzionalità della piattaforma. Nessun impegno e nessuna carta di credito!

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)

.svg)